Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

Tags

- 고르드

- 잠실새내

- 신촌 소문난집

- 홍대 카페 장쌤

- 화이트 해커를 위한 웹 해킹의 기술

- 화이트해커를 위한 웹 해킹의 기술

- promise메서드

- promise처리

- graphql with reactnative

- 홍대 토라비

- 도그존

- 비동기배열처리방법

- 운정 소바동

- apollo react native

- graphql 400

- graphql mutation error

- 잠실새내 도그존

- 지보싶 신촌점

- 홍대 예술

- 비동기배열

- 예쁜술집 예술

- 앙버터마카롱

- typescript

- graphql

- 토라비

- graphql with RN

- graphql react native

- apolloclient

- 금별맥주

- useMutation error

Archives

- Today

- Total

yehey's 공부 노트 \n ο(=•ω<=)ρ⌒☆

HackCTF [Web] Read File 풀이 본문

Read File 풀이

Read File 문제는 다음과 같은 페이지가 출력된다. 이미지 파일이 깨졌지만 google이라고 써 있는 걸 보면 google 의 시작 페이지와 굉장히 유사하다는 것을 알 수 있다.

먼저 해당 페이지의 URL을 확인해보자

command 로 전달되는 값이 google의 url이라는 것을 알 수 있다.

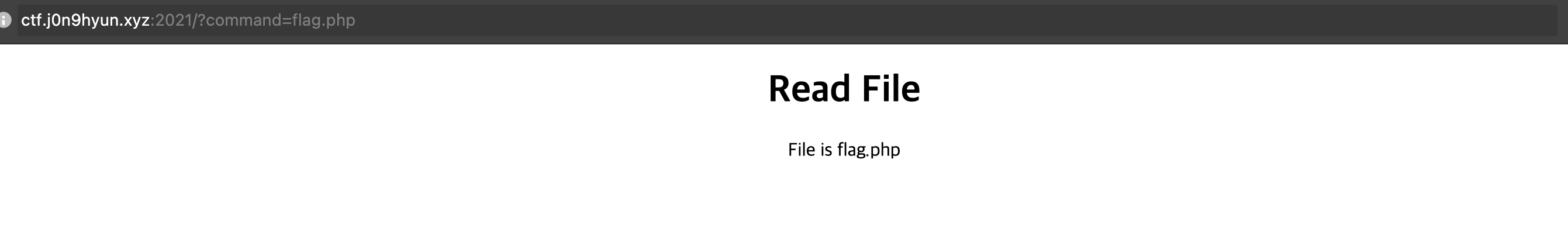

문제 페이지에서 file is flag.php 라는 힌트를 주고 있다.

그럼 flag.php 로 이동을 해보자

URL에서 command 값을 flag.php로 바꾸어 주자

이번에는 구글 페이지가 아니라 hint를 제외하고는 아무것도 출력되지 않는다!

이전에 풀었던 문제들을 바탕으로 예상해보자면 아마 flag를 필터링 하는 것 같다

한번 url 에 google url 주소 앞에 flag를 넣어서 뭐가 출력되는지 확인해보자

만약 구글 페이지가 나온다면 flag를 필터링해서 없앤다는 뜻이 된다.

google이 출력되었다! 그럼 이제 flag를 필터링해서 flag.php 를 출력해보자

URL에 flag.php의 flag 사이에 flag를 넣으면 flag가 사라지고 떨어진 두 부분이 붙어서 다시 flag.php가 된다

flag를 얻었다!

'wargame 풀이 > HackCTF' 카테고리의 다른 글

| HackCTF [Web] LOL 풀이 (0) | 2021.02.07 |

|---|---|

| HackCTF [Web] / 풀이, Login 풀이 (0) | 2021.01.06 |

Comments